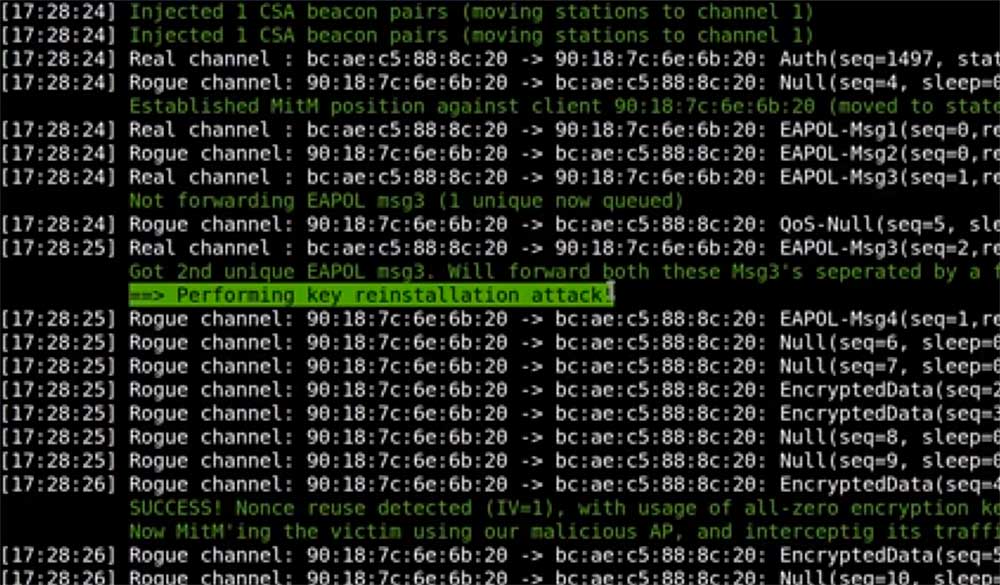

Diese Meldung kommt schon nahe an den Super-GAU heran. Die belgischen Sicherheitsforscher Mathy Vanhoef und Frank Piessens der Katholieke Universiteit Leuven (KU Leuven) haben eine schlimme Schwachstelle im WLAN-Protokoll WPA2 gefunden. Durch diese „KRACK“ getaufte Lücke können Angreifer, die sich in WLAN-Reichweite befinden, Zugriff auf den Datenverkehr eines WLAN-Clients verschaffen und diesen mitlesen oder sogar verändern, ohne dass das Opfer etwas davon merken muss.

Fast alle Geräte sind betroffen

Betroffen von dieser Sicherheitslücke sind so gut wie alle(!) WLAN-fähigen Geräte – vom WLAN-Lautsprecher und WLAN-fähigen Haushaltsgeärt, über alle Smartphones, Laptops, Tablets, bis zu WLAN-Access-Points.

Was kann man tun, um die Sicherheitslücke zu schließen?

Jetzt heißt es abwarten, ob und wann Hersteller Updates bereistellen, die man dann Einspielen muss. Neben dem Riesenaufwand für alle, besteht außerdem das Problem, dass vor allem für ältere Geräte viele Herstellern wahrscheinlich keine Updates mehr veröffentlichen werden. Hier hilft dann nur eine Neuanschaffung.

Bin ich auch betroffen?

Wahrscheinlich ja. Sie nutzen ein WLAN-fähiges Gerät? Dann sind Sie von der Lücke betroffen. Android und Linux Geräte sind dabei etwas leichter durch diese Lücke auszunutzen, als Windows und Apple Geräte – aber grundsätzlich besteht für jedes WLAN-fähige Endgerät eine Gefahr und das Einspielen von Updates ist nötig.

Was genau sind denn die möglichen Gefahren?

Schwer zu sagen. Viele Netzwerkverbindungen sind heute zusätzliche per HTTPS verschlüsselt. Der Angreifer erhält in diesem Fall zwar Zugriff auf den Datenverkehr, diese ist aber verschlüsselt und nicht lesbar. Allerdings demonstrieren die Forscher in Ihrem Demonstrationsvideo auch, wie einfach sie diese HTTPS Verschlüsselung unterbinden. Das Opfer wähnt sich auf einer scheinbar verschlüsselten Webseite für Online-Banking oder Online-Dating und gibt seine Zugangsdaten in den Login ein, merkt dabei nicht, dass die HTTPS verschlüsselung gar nicht aktiv ist und nun kann der Angreifer die Zugangsdaten mitlesen. Wer also in Mehrfamilienhäusern WLAN nutzt oder über öffentliche öffentliche WLAN-Netze surft, sollte ein besonderes Augenmerk auf die aktive HTTPS-Verschlüsselung (oben links in der Adresszeile des Browsers an dem Schloss zu erkennen) achten. Außerdem ist es ratsam noch mal zu überprüfen, ob die Verbindung zum E-Mail-Server mit Verschlüsselung eingerichtet ist. Besonders schlimm ist es für Firmen mit WLAN-Netzen. Hier gelten noch mal gesonderte Sicherheitsvorkehrungen.

Kann man bis zum Update irgendas zum Schutz tun?

Ja, man kann sich schützen, in dem man ein z. B. den gesamten Datenverkehr zusätzlich über ein VPN verschlüsselt. Außerdem kann man in manchen Situationen evtl. das Handy-Netz statt eines WLANs nutzen. Und natürlich kann man sein WLAN vorerst deaktivieren und wieder zum Kabel greifen.

Mehr Infos zu der Schwachstell und dem KRACK (Key Reinstallation AttaCK) Angriff haben die Sicherheitsforscher auf einer eigenen Webseite veröffentlicht.